最近都在忙着研究Android的安全攻防技术,好长一段时间没有写博客了,准备回归老本行中--Read the funcking android source code。这两天在看NDK文档的时候,看到一句话"Native debugging ... does not require root or privileged access, aslong as your application is debuggable"。咦,NDK调试不就是通过ptrace来实现调试的么?在非Root的手机上是怎么进行ptrace的呢?借这两个问题正好可以介绍一下Android的安全机制。

Android是一个基于Linux内核的移动操作系统。Linux是一个支持多用户的系统,系统中的文件的访问权限是通过用户ID(UID)和用户组ID(GID)来控制的。换句话说,就是Linux的安全机制是基于UID和GID来实现的。Android在Linux内核提供的基于UID和GID的安全机制的基础上,又实现了一套称为Permission的安全机制,如图1所示:

图1 Linux的UID/GID安全机制与Android的Permission安全机制

那么,这两个安全机制是如何对应起来的呢?

我们首先看一下Linux基于UID和GID的安全机制,它包含三个基本角色:用户、进程和文件,如图2所示:

图2 Linux基于UID/GID的安全机制的三个角色

Linux中的每一个用户都分配有一个UID,然后所有的用户又按组来进划分,每一个用户组都分配有一个GID。注意,一个用户可以属于多个用户组,也就是说,一个UID可以对应多个GID。在一个用户所对应的用户组中,其中有一个称为主用户组,其它的称为补充用户组。

Linux中的每一个文件都具有三种权限:Read、Write和Execute。这三种权限又按照用户属性划分为三组:Owner、Group和Other。如图3所示:

图3 Linux的文件权限划分

从图3就可以看出文件acct:1. 所有者为root,可读可写可执行;2. 所有者所属的主用户组为root,在这个组中的其它用户可读可执行;3. 其余的用户可读可执行。

Linux中的每一个进程都关联有一个用户,也就是对应有一个UID,如图4所示:

图4 Linux的进程

由于每一个用户都对应有一个主用户组,以及若干个补充用户组,因此,每一个进程除了有一个对应的UID之外,还对应有一个主GID,以及若干个Supplementary GIDs。这些UID和GID就决定了一个进程所能访问的文件或者所能调用的系统API。例如,在图4中,PID为340的进程一般来说,就只能访问所有者为u0_a19的文件。

一个进程的UID是怎么来的呢?在默认情况下,就等于创建它的进程的UID,也就是它的父进程的UID。Linux的第一个进程是init进程,它是由内核在启动完成后创建的,它的UID是root。然后系统中的所有其它进程都是直接由init进程或者间接由init进程的子进程来创建。所以默认情况下,系统的所有进程的UID都应该是root。但是实际情况并非如此,因为父进程在创建子进程之后,也就是在fork之后,可以调用setuid来改变它的UID。例如,在PC中,init进程启动之后,会先让用户登录。用户登录成功后,就对应有一个shell进程。该shell进程的UID就会被setuid修改为所登录的用户。之后系统中创建的其余进程的UID为所登录的用户。

进程的UID除了来自于父进程之外,还有另外一种途径。上面我们说到,Linux的文件有三种权限,分别是Read、Wirte和Execute。其实还有另外一个种权限,叫做SUID。例如,我们对Android手机进行root的过程中,会在里面放置一个su文件。这个su文件就具有SUID权限,如图5所示:

图5 su的SUID和SGID

一个可执行文件一旦被设置了SUID位,那么当它被一个进程通过exec加载之后,该进程的UID就会变成该可执行文件的所有者的UID。也就是说,当上述的su被执行的时候,它所运行在的进程的UID是root,于是它就具有最高级别的权限,想干什么就干什么。

与SUI类似,文件还有另外一个称为SGID的权限,不过它描述的是用户组。也就是说,一个可执行文件一旦被设置了GUID位,么当它被一个进程通过exec加载之后,该进程的主UID就会变成该可执行文件的所有者的主UID。

现在,小伙伴们应该可以理解Android手机的root原理了吧:一个普通的进程通过执行su,从而获得一个具有root权限的进程。有了这个具有root权限的进程之后,就可以想干什么就干什么了。su所做的事情其实很简单,它再fork另外一个子进程来做真正的事情,也就是我们在执行su的时候,后面所跟的那些参数。由于su所运行在的进程的UID是root,因此由它fork出来的子进程的UID也是root。于是,子进程也可以想干什么就干什么了。

不过呢,用来root手机的su还会配合另外一个称为superuser的app来使用。su在fork子进程来做真正的事情之前,会将superuser启动起来,询问用户是否允许fork一个UID是root的子进程。这样就可以对root权限进行控制,避免被恶意应用偷偷地使用。

这里是su的源代码,小伙伴们可以根据上面所讲的知识读一读:https://code.google.com/p/superuser/source/browse/trunk/su/su.c?r=2。

在传统的UNIX以及类UNIX系统中,进程的权限只划分两种:特权和非特权。UID等于0的进程就是特权进程,它们可以通过一切的权限检查。UID不等于0的进程就非特权进程,它们在访问一些敏感资源或者调用一个敏感API时,需要进行权限检查。这种纯粹通过UID来做权限检查的安全机制来粗放了。于是,Linux从2.2开始,从进程的权限进行了细分,称为Capabilities。一个进程所具有Capabilities可以通过capset和prctl等系统API来设置。也就是说,当一个进程调用一个敏感的系统API时,Linux内核除了考虑它的UID之外,还会考虑它是否具有对应的Capability。

这里就是Linux所设计的Capabilities列表,有兴趣的小伙伴可以再读一读:http://man7.org/linux/man-pages/man7/capabilities.7.html。

以上就是Linux基于UID/GID的安全机制的核心内容。接下来我们再看Android基于Permission的安全机制,它也有三个角色:apk、signature和permission,如图6所示:

图6 Android的Permission安全机制

Android的APK经过PackageManagerService安装之后,就相当于Linux里面的User,它们都会被分配到一个UID和一个主GID,而APK所申请的Permission就相当于是Linux里面的Supplementary GID。

我们知道,Android的APK都是运行在独立的应用程序进程里面的,并且这些应用程序进程都是Zygote进程fork出来的。Zygote进程又是由init进程fork出来的,并且它被init进程fork出来后,没有被setuid降权,也就是它的uid仍然是root。按照我们前面所说的,应用程序进程被Zygote进程fork出来的时候,它的UID也应当是root。但是,它们的UID会被setuid修改为所加载的APK被分配的UID。

参照Android应用程序进程启动过程的源代码分析一文的分析,ActivityManagerService在请求Zygote创建应用程序进程的时候,会将这个应用程序所加载的APK所分配得到的UID和GID(包括主GID和Supplementary GID)都收集起来,并且将它们作为参数传递给Zygote进程。Zygote进程通过执行函数来fork应用程序进程:

/*

* Utility routine to fork zygote and specialize the child process.

*/

static pid_t forkAndSpecializeCommon(const u4* args, bool isSystemServer)

{

pid_t pid;

uid_t uid = (uid_t) args[0];

gid_t gid = (gid_t) args[1];

ArrayObject* gids = (ArrayObject *)args[2];

......

pid = fork();

if (pid == 0) {

......

err = setgroupsIntarray(gids);

......

err = setgid(gid);

......

err = setuid(uid);

......

}

.....

return pid;

} 参数args[0]、args[1]和args[]保存的就是APK分配到的UID、主GID和Supplementary GID,它们分别通过setuid、setgid和setgroupsIntarray设置给当前fork出来的应用程序进程,于是应用程序进程就不再具有root权限了。

那么,Signature又充当什么作用呢?两个作用:1. 控制哪些APK可以共享同一个UID;2. 控制哪些APK可以申请哪些Permission。

我们知道,如果要让两个APK共享同一个UID,那么就需要在AndroidManifest中配置android:sharedUserId属性。PackageManagerService在安装APK的时候,如果发现两个APK具有相同的android:sharedUserId属性,那么它们就会被分配到相同的UID。当然这有一个前提,就是这两个APK必须具有相同的Signature。这很重要,否则的话,如果我知道别人的APK设置了android:sharedUserId属性,那么我也在自己的APK中设置相同的android:sharedUserId属性,就可以去访问别人APK的数据了。

除了可以通过android:sharedUserId属性申请让两个APK共享同一个UID之外,我们还可以将android:sharedUserId属性的值设置为"android.uid.system",从而让一个APK的UID设置为1000。UID是1000的用户是system,系统的关键服务都是运行在的进程的UID就是它。它的权限虽然不等同于root,不过也足够大了。我们可以通过Master Key漏洞来看一下有多大。

Master Key漏洞发布时,曾轰动了整个Android界,它的具体情况老罗就不分析了,网上很多,这里是一篇官方的文章:http://bluebox.com/corporate-blog/bluebox-uncovers-android-master-key/。现在就简单说说它是怎么利用的:

1. 找到一个具有系统签名的APP,并且这个APP通过android:sharedUserId属性申请了android.uid.system这个UID。

2. 通过Master Key向这个APP注入恶意代码。

3. 注入到这个APP的恶意代码在运行时就获得了system用户身份。

4. 修改/data/local.prop文件,将属性ro.kernel.qemu的值设置为1。

5. 重启手机,由于ro.kernel.qemu的值等于1,这时候手机里面的adb进程不会被setuid剥夺掉root权限。

6. 通过具有root权限的adb进程就可以向系统注入我们熟悉的su和superuser.apk,于是整个root过程完成。

注意,第1步之所以要找一个具有系统签名的APP,是因为通过android:sharedUserId属性申请android.uid.system这个UID需要有系统签名,也就是说不是谁可以申请system这个UID的。另外,/data/local.prop文件的Owner是system,因此,只有获得了system这个UID的进程,才可以对它进行修改。

再说说Signature与Permission的关系。有些Permission,例如INSTALL_PACKAGE,不是谁都可以申请的,必须要具有系统签名才可以,这样就可以控制Suppementary GID的分配,从而控制应用程序进程的权限。具有哪些Permission是具有系统签名才可以申请的,可以参考官方文档:http://developer.android.com/reference/android/Manifest.html,就是哪些标记为"Not for use by third-party applications"的Permission。

了解了Android的Permission机制之后,我们就可以知道:

1. Android的APK就相当于是Linux的UID。

2. Android的Permission就相当于是Linux的GID。

3. Android的Signature就是用来控制APK的UID和GID分配的。

这就是Android基于Permission的安全机制与Linux基于UID/GID的安全机制的关系,概括来说,我们常说的应用程序沙箱就是这样的:

图7 Android的Application Sandbox

接下来我们就终于可以步入正题分析NDK在非root手机上调试APP的原理了。首先们需要知道的是,NDK是通过gdbclient和gdbserver来调试APP的。具体来说,就是通过gdbserver通过ptrace附加上目标APP进程去,然后gdbclient再通过socket或者pipe来链接gdbserver,并且向它发出命令来对APP进程进行调试。这个具体的过程可以参考这篇文章,讲得很详细的了:http://ian-ni-lewis.blogspot.com/2011/05/ndk-debugging-without-root-access.html。老罗希望小伙伴们认真看完这篇文章再来看接下来的内容,因为接下来我们只讲这篇文章的关键点。

第一个关键点是每一个需要调试的APK在打包的时候,都会带上一个gdbserver。因为手机上面不带有gdbserver这个工具。这个gdbserver就负责用来ptrace到要调度的APP进程去。

第二个关键点是ptrace的调用。一般来说,只有root权限的进程只可以调用。例如,如果我们想通过ptrace向目标进程注入一个SO,那么就需要在root过的手机上通过向su申请root权限。但是,这不是绝对的。如果一个进程与目标进程的UID是相同的,那么该进程就具有调用ptrace的权限。我们可以看看ptrace_attach函数的实现:

static int ptrace_attach(struct task_struct *task, long request,

unsigned long addr,

unsigned long flags)

{

......

task_lock(task);

retval = __ptrace_may_access(task, PTRACE_MODE_ATTACH);

task_unlock(task);

if (retval)

goto unlock_creds;

......

unlock_creds:

mutex_unlock(&task->signal->cred_guard_mutex);

out:

......

return retval;

}gdbserver在调试一个APP之前,首先要通过ptrace_attach来附加到该APP进程去。ptrace_attach在执行实际操作之后,会调用__ptrace_may_access来检查调用进程的权限:

int __ptrace_may_access(struct task_struct *task, unsigned int mode)

{

const struct cred *cred = current_cred(), *tcred;

......

if (task == current)

return 0;

rcu_read_lock();

tcred = __task_cred(task);

if (cred->user->user_ns == tcred->user->user_ns &&

(cred->uid == tcred->euid &&

cred->uid == tcred->suid &&

cred->uid == tcred->uid &&

cred->gid == tcred->egid &&

cred->gid == tcred->sgid &&

cred->gid == tcred->gid))

goto ok;

if (ptrace_has_cap(tcred->user->user_ns, mode))

goto ok;

rcu_read_unlock();

return -EPERM;

ok:

......

return security_ptrace_access_check(task, mode);

}这里我们就可以看到,如果调用进程与目标进程具有相同的UID和GID,那么权限检查就通过。否则的话,就要求调用者进程具有执行ptrace的capability,这是通过另外一个函数ptrace_has_cap来检查的。如果是调用进程的UID是root,那么ptrace_has_cap一定会检查通过。当然,通过了上述两个权限检查之后,还要接受内核安全模块的检查,这个就不是通过UID或者Capability这一套机制来控制的了,我们可以忽略这个话题。

第三个关键点是如何让gdbserver进程的UID与要调试的APP进程的UID一样。因为在没有root过的手机上,要想获得root权限是不可能的了,因此只能选择以目标进程相同的UID运行这个方法。这就要用到另外一个工具了:run-as。

runs-as其实是一个与su类似的工具,它在设备上是自带的,位于/system/bin目录下,它的SUID位也是被设置了,并且它的所有者也是root,我们可以通过ls -l /system/bin/run-as来看到:

root@android:/ # ls -l /system/bin/run-as

-rwsr-s--- root shell 9528 2013-12-05 05:32 run-as但是与su不同,run-as不是让一个进程以root身份运行,而是让一个进程以指定的UID来运行,这也是通过setuid来实现的。run-as能够这样做是因为它运行的时候,所获得的UID是root。

第四个关键点是被调试的APK在其AndroidManifext.xml里必须将android:debuggable属性设置为true。这是为什么呢?原来,当一个进程具有ptrace到目标进程的权限时,还不能够对目标进程进行调试,还要求目标进程将自己设置为可dumpable的。我们再回过头来进一步看看__ptrace_may_access的实现:

int __ptrace_may_access(struct task_struct *task, unsigned int mode)

{

const struct cred *cred = current_cred(), *tcred;

......

int dumpable = 0;

......

ok:

rcu_read_unlock();

smp_rmb();

if (task->mm)

dumpable = get_dumpable(task->mm);

if (!dumpable && !ptrace_has_cap(task_user_ns(task), mode))

return -EPERM;

return security_ptrace_access_check(task, mode);

}我们再来看看当一个APK在其AndroidManifext.xml里必须将android:debuggable属性设置为true时会发生什么事情。ActivityManagerService在请求Zygote进程为其fork一个应用程序进程时,会将它的DEBUG_ENABLE_DEBUGGER标志位设置为1,并且以参数的形式传递给Zygote进程。Zygote进程在调用我们在上面分析的函数forkAndSpecializeCommon来fork应用程序进程时,就会相应的处理,如下所示:

static pid_t forkAndSpecializeCommon(const u4* args, bool isSystemServer)

{

pid_t pid;

......

u4 debugFlags = args[3];

......

pid = fork();

if (pid == 0) {

......

/* configure additional debug options */

enableDebugFeatures(debugFlags);

......

}

......

return pid;

}参数args[3]包含的就是调试标志位,函数enableDebugFeatures的实现如下所示:

void enableDebugFeatures(u4 debugFlags)

{

......

if ((debugFlags & DEBUG_ENABLE_DEBUGGER) != 0) {

/* To let a non-privileged gdbserver attach to this

* process, we must set its dumpable bit flag. However

* we are not interested in generating a coredump in

* case of a crash, so also set the coredump size to 0

* to disable that

*/

if (prctl(PR_SET_DUMPABLE, 1, 0, 0, 0) < 0) {

ALOGE("could not set dumpable bit flag for pid %d: %s",

getpid(), strerror(errno));

} else {

struct rlimit rl;

rl.rlim_cur = 0;

rl.rlim_max = RLIM_INFINITY;

if (setrlimit(RLIMIT_CORE, &rl) < 0) {

ALOGE("could not disable core file generation for pid %d: %s",

getpid(), strerror(errno));

}

}

}

......

}这样当一个APK在其AndroidManifext.xml里必须将android:debuggable属性设置为true时,它所运行在的进程就会通过prctl将PR_SET_DUMPABLE设置为1,这样gdbserver才能对它进行调试。

这下我们就明白NDK在非root手机上调试APP的原理了:gdbserver通过run-as获得与目标进程相同的UID,然后就可以ptrace到目标进程去调试了。

这一下就引出了run-as这个工具,貌似很强大的样子,那我们是不是也可以利用它来做坏事呢?例如,我们可以在adb shell中运行run-as(run-as属于shell组,因此可以执行),并且指定run-as以某一个APK的UID运行,那么不就是可以读取该APK的数据了吗?从而突破了Android的应用程序沙箱。但是这是不可能做到的。

我们可以看一下run-as的源代码:

int main(int argc, char **argv)

{

const char* pkgname;

int myuid, uid, gid;

PackageInfo info;

......

/* check userid of caller - must be 'shell' or 'root' */

myuid = getuid();

if (myuid != AID_SHELL && myuid != AID_ROOT) {

panic("only 'shell' or 'root' users can run this program\n");

}

/* retrieve package information from system */

pkgname = argv[1];

if (get_package_info(pkgname, &info) < 0) {

panic("Package '%s' is unknown\n", pkgname);

return 1;

}

/* reject system packages */

if (info.uid < AID_APP) {

panic("Package '%s' is not an application\n", pkgname);

return 1;

}

/* reject any non-debuggable package */

if (!info.isDebuggable) {

panic("Package '%s' is not debuggable\n", pkgname);

return 1;

}

/* Ensure that we change all real/effective/saved IDs at the

* same time to avoid nasty surprises.

*/

uid = gid = info.uid;

if(setresgid(gid,gid,gid) || setresuid(uid,uid,uid)) {

panic("Permission denied\n");

return 1;

}

......

/* Default exec shell. */

execlp("/system/bin/sh", "sh", NULL);

panic("exec failed\n");

return 1;

}这里我们就可以看到run-as在启动的时候做了很多安全检查,包括:

1. 检查自身是不是以shell或者root用户运行。

2. 检查指定的UID的值是否是在分配给APK范围内的值,也就是只可以指定APK的UID,而不可以指定像system这样的UID。

3. 指定的UID所对应的APK的android:debuggable属性必须要设置为true。

综合了以上三个条件之后,我们才可以成功地执行run-as。

这里还有一点需要提一下的就是,我们在运行run-as的时候,指定的参数其实是一个package name。run-as通过这个package name到/data/system/packages.xml去获得对应的APK的安装信息,包括它所分配的UID,以及它的android:debuggable属性。文件/data/system/packages.xml的所有者是system,run-as在读取这个文件的时候的身份是root,因此有权限对它进行读取。

这下我们也明白了,你想通过run-as来做坏事是不行的。同时,这也提醒我们,在发布APK的时候,一定不要将android:debuggable属性的值设置为true。否则的话,就提供了机会让别人去读取你的数据,或者对你进行ptrace了。

至些,我们就通过NDK在非Root手机上的调试原理完成了Android安全机制的探讨了,不知道各位小伙伴们理解了吗?没理解的没关系,可以关注老罗的新浪微博,上面有很多的干货分享:http://weibo.com/shengyangluo。

京东创始人刘强东和其妻子章泽天最近成为了互联网舆论关注的焦点。有关他们“移民美国”和在美国购买豪宅的传言在互联网上广泛传播。然而,京东官方通过微博发言人发布的消息澄清了这些传言,称这些言论纯属虚假信息和蓄意捏造。

日前,据博主“@超能数码君老周”爆料,国内三大运营商中国移动、中国电信和中国联通预计将集体采购百万台规模的华为Mate60系列手机。

据报道,荷兰半导体设备公司ASML正看到美国对华遏制政策的负面影响。阿斯麦(ASML)CEO彼得·温宁克在一档电视节目中分享了他对中国大陆问题以及该公司面临的出口管制和保护主义的看法。彼得曾在多个场合表达了他对出口管制以及中荷经济关系的担忧。

今年早些时候,抖音悄然上线了一款名为“青桃”的 App,Slogan 为“看见你的热爱”,根据应用介绍可知,“青桃”是一个属于年轻人的兴趣知识视频平台,由抖音官方出品的中长视频关联版本,整体风格有些类似B站。

日前,威马汽车首席数据官梅松林转发了一份“世界各国地区拥车率排行榜”,同时,他发文表示:中国汽车普及率低于非洲国家尼日利亚,每百户家庭仅17户有车。意大利世界排名第一,每十户中九户有车。

近日,一项新的研究发现,维生素 C 和 E 等抗氧化剂会激活一种机制,刺激癌症肿瘤中新血管的生长,帮助它们生长和扩散。

据媒体援引消息人士报道,苹果公司正在测试使用3D打印技术来生产其智能手表的钢质底盘。消息传出后,3D系统一度大涨超10%,不过截至周三收盘,该股涨幅回落至2%以内。

9月2日,坐拥千万粉丝的网红主播“秀才”账号被封禁,在社交媒体平台上引发热议。平台相关负责人表示,“秀才”账号违反平台相关规定,已封禁。据知情人士透露,秀才近期被举报存在违法行为,这可能是他被封禁的部分原因。据悉,“秀才”年龄39岁,是安徽省亳州市蒙城县人,抖音网红,粉丝数量超1200万。他曾被称为“中老年...

9月3日消息,亚马逊的一些股东,包括持有该公司股票的一家养老基金,日前对亚马逊、其创始人贝索斯和其董事会提起诉讼,指控他们在为 Project Kuiper 卫星星座项目购买发射服务时“违反了信义义务”。

据消息,为推广自家应用,苹果现推出了一个名为“Apps by Apple”的网站,展示了苹果为旗下产品(如 iPhone、iPad、Apple Watch、Mac 和 Apple TV)开发的各种应用程序。

特斯拉本周在美国大幅下调Model S和X售价,引发了该公司一些最坚定支持者的不满。知名特斯拉多头、未来基金(Future Fund)管理合伙人加里·布莱克发帖称,降价是一种“短期麻醉剂”,会让潜在客户等待进一步降价。

据外媒9月2日报道,荷兰半导体设备制造商阿斯麦称,尽管荷兰政府颁布的半导体设备出口管制新规9月正式生效,但该公司已获得在2023年底以前向中国运送受限制芯片制造机器的许可。

近日,根据美国证券交易委员会的文件显示,苹果卫星服务提供商 Globalstar 近期向马斯克旗下的 SpaceX 支付 6400 万美元(约 4.65 亿元人民币)。用于在 2023-2025 年期间,发射卫星,进一步扩展苹果 iPhone 系列的 SOS 卫星服务。

据报道,马斯克旗下社交平台𝕏(推特)日前调整了隐私政策,允许 𝕏 使用用户发布的信息来训练其人工智能(AI)模型。新的隐私政策将于 9 月 29 日生效。新政策规定,𝕏可能会使用所收集到的平台信息和公开可用的信息,来帮助训练 𝕏 的机器学习或人工智能模型。

9月2日,荣耀CEO赵明在采访中谈及华为手机回归时表示,替老同事们高兴,觉得手机行业,由于华为的回归,让竞争充满了更多的可能性和更多的魅力,对行业来说也是件好事。

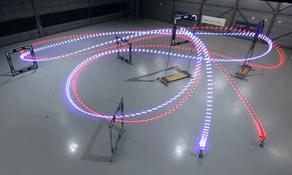

《自然》30日发表的一篇论文报道了一个名为Swift的人工智能(AI)系统,该系统驾驶无人机的能力可在真实世界中一对一冠军赛里战胜人类对手。

近日,非营利组织纽约真菌学会(NYMS)发出警告,表示亚马逊为代表的电商平台上,充斥着各种AI生成的蘑菇觅食科普书籍,其中存在诸多错误。

社交媒体平台𝕏(原推特)新隐私政策提到:“在您同意的情况下,我们可能出于安全、安保和身份识别目的收集和使用您的生物识别信息。”

2023年德国柏林消费电子展上,各大企业都带来了最新的理念和产品,而高端化、本土化的中国产品正在不断吸引欧洲等国际市场的目光。

罗永浩日前在直播中吐槽苹果即将推出的 iPhone 新品,具体内容为:“以我对我‘子公司’的了解,我认为 iPhone 15 跟 iPhone 14 不会有什么区别的,除了序(列)号变了,这个‘不要脸’的东西,这个‘臭厨子’。