最近做软件的商业license设计,又一次对密码学进行了一些学习和了解,整理形成本文的笔记。密码学比较复杂,我了解有限,所以不打算深入介绍,仅仅针对涉及的几个应用场景进行介绍。

我们使用密码学,个人认为是应对安全防护上的三个概念: 防窃听,防伪造,防篡改,这是安全防护的主要目的。

防窃听是指防止信息在传递过程中被第三方读取。明信片在邮递过程中,信息可以被任何接触到的人看到,信息就泄露了。解决这个问题,最简单的办法,加一个密封的信封。这样信息在传递过程中就是安全的,其它人看不到。

防伪造是指防止信息的来源被第三方伪造。传统的信件防伪方法有印章,比如在圣旨上盖个大印,宣布发布者的身份,避免伪传圣旨。

防篡改是指防止信息被第三方修改。传统的方法是使用蜡丸/火漆来包装信息,完整的蜡丸/火漆表示信息未被修改。篡改信息的知名故事有“传位于四(十四)阿哥”的康熙遗旨事件。

安全防护的防泄露,防伪造,防篡改在不同的场景中有不同的需求,可以单独应用也可以结合使用。

网络中防窃听的方法是发送方把原文信息进行数字加密,传输密文,接收方只有使用秘钥才可以解开,保证信息的私密性。防伪造的方法是数字签名,发送方给信息附加一个数字签名,表明信息来源的真实性。防篡改的方式是数字摘要,对信息形成一个唯一的摘要,任何微小的原文修改都会导致数字摘要变化,从而保证信息的完整性。总结如下表:

| 安全防护 | 目的 | 措施 |

|---|---|---|

| 防窃听 | 信息的私密性 | 加密 |

| 防伪造 | 信息来源真实性 | 签名 |

| 防篡改 | 信息的完整性 | 摘要 |

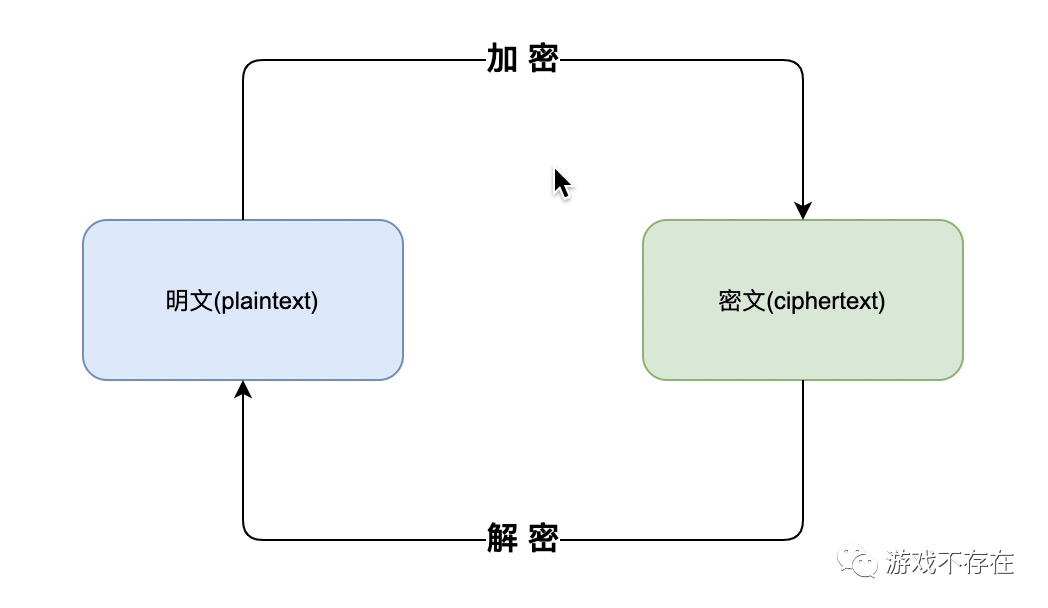

加密和解密是一个对称操作,使用秘钥对原文进行加密得到密文,再使用同一秘钥对密文进行解密得到原文。

对称加密 。对称加密执行效率很高,但是在网络中如何安全的传输秘钥是个问题?秘钥无法安全传输,加密就达不到防护效果。

下面是使用openssl工具进行对称加密的演示:

# echo "123abc" | openssl enc -e -aes-128-cbc -pass pass:game404 -base64 -md sha1

U2FsdGVkX1+wwmevh948fa38juYRyBxYYcdL2rWBhMQ=

...

# echo "U2FsdGVkX1+wwmevh948fa38juYRyBxYYcdL2rWBhMQ=" | openssl enc -d -aes-128-cbc -pass pass:game404 -base64 -md sha1

123abc非对称加密 可以解决秘钥传输的安全问题。在非对称加密中使用一对秘钥: 私钥+公钥。私钥发送方(通常是服务端)保存,公钥通过网络对外发布,可以有多个接收方(通常是客户端)。客户端使用公钥加密后的密文,只能够在服务端使用私钥进行解密,即使再使用公钥也无法完成密文解密。

当然也可以反过来,使用私钥“加密”信息,公钥“解密”信息。但是由于公钥有多个,任何持有公钥的客户端,都可以对信息进行解密,所以这种私钥“加密”的信息,起不到保密的作用。只可以用来验证信息来源的唯一性,这个过程通常叫做 签名 和 验签。

私钥和公钥还有一个主要特点:公钥是通过私钥生成的,通过公钥很难推断出私钥,这样由于私钥的唯一性,可以做到信息保密。

总结一下口诀: 公钥加密,私钥解密;私钥签名,公钥验签 。

同样使用openssl工具创建非对称加密的私钥:

# openssl genrsa -out private.pem 1024

Generating RSA private key, 1024 bit long modulus

...............++++++

.++++++

e is 65537 (0x10001)

# cat private.pem

-----BEGIN RSA PRIVATE KEY-----

MIICXAIBAAKBgQDj73NhxbtD0lNJtYA5bWrMRKYhN07r6BYOKqsFMm9N91ZtvW/R

7w87XO6WSt5uqVzBgQAHshQZNh0PNeBp8DpwIQYArG9x/ZZhZnTIsD3wUpbMbp5E

EF4IBgw1284IKtpvV8a7HJzNchl4//bFGkAU/flIP1Upl6ZkOMk6KP76wQIDAQAB

AoGALAqdWbvyBhXCoBBg2TfKFfQBwZNFPZHXiR83ckafeQocehHLZF3zrH21X/bR

acJxuLXrQpFnDsQE82ZumSmgsKJK27yKIrf4eM7IKB0n6vK8WK9V+3L2FFg+p19i

v9sA/sXZuJ7tNmXcbk3Vsqgv0ZRcro1I5PKZJUKZU3yoakECQQD9prACGI6igdMQ

2YhZvuZPZ1zQPjuCBG046+WKXKFUO/IrLJbvvmpz218wzKdL/24A/dZwZHs/KOOh

FYf11DoJAkEA5gvM98VOA+dGmf/KGy5Fx3CgFW+lEojDaNAFo1ZJY1kr6FJIY9H3

n1mxXbXNObvBKi5FMQVgvsiCCHotw0BI+QJBALCxbgh3vNydXT9umZoS7nK/yRrT

TzbaCI/PXB4POt7nx2Gl9Rra5WMBnQTse1nofGO6b6fphyVPQYpT6lsn1KkCQGg7

JI2G6kg+e/C+wtX560foMcBEq6hwKwnMZyGQsQPAnXJQBdikg+vBeemZu/jSpzzz

ZgpGA4Wt16z7nsx+zhECQCnN3OhSpOlT9Pq8CVXDMVNilutSbnNuO996k89Jg/zR

s1XIN4zfEDxWLJi9N/iZ0BK7JnwtKMZ3Z+9IStWGqkg=

-----END RSA PRIVATE KEY-----根据私钥创建公钥:

# openssl rsa -in private.pem -pubout -out public.pem

writing RSA key

# cat public.pem

-----BEGIN PUBLIC KEY-----

MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDj73NhxbtD0lNJtYA5bWrMRKYh

N07r6BYOKqsFMm9N91ZtvW/R7w87XO6WSt5uqVzBgQAHshQZNh0PNeBp8DpwIQYA

rG9x/ZZhZnTIsD3wUpbMbp5EEF4IBgw1284IKtpvV8a7HJzNchl4//bFGkAU/flI

P1Upl6ZkOMk6KP76wQIDAQAB

-----END PUBLIC KEY-----对信息进行加密的部分过程:

# openssl rsautl -sign -in license.md5 -out license -inkey private.pem

# base64 license

hkBRNnalRvi21K+dnOvAg8W3V/ntheouUhlJelwvzzW3CMZbKw08z4TQzV4Qkx0DU7YgiUOdCNvn

KWRdxVnj4jatqLZeMJp9BOYI3SrdzsQETzXQOV/37L+s6nA4T+EM8YfsdgoEfyt5GYezBqQW3Iii

fppNQ4e67qSTBqpfD88=在非对称加密过程中还存在2个问题:

一种容易想到的方法是让每个客户端也生成一对私钥+公钥,这样服务端使用客户端的公钥加密响应信息。这种方法的副作用是服务端需要保存所有的客户端公钥,实现成本较高,一般非金融类业务不会这样处理。对于明文信息必须小于秘钥长度,可采用明文分段方式进行加密,这种方法的副作用是效率更低。

比较好的解决上述2个问题的方法是把对称加密和非对称加密结合起来。客户端随机生成一个对称秘钥,然后使用公钥加密秘钥,服务端收到密文信息后解密得到秘钥。服务端使用秘钥对响应信息进行对称加密,客户端使用秘钥解密信息。这样就解决了服务端响应信息的加密问题。以后客户端再发送请求信息,都可以使用这个秘钥进行对称加密,同时也解决非对称加密效率低和秘钥长度的问题。流程如下:

| 步骤 | 客户端 | 服务端 |

|---|---|---|

| 1 | 生成对称秘钥 | - |

| 2 | 公钥加密对称秘钥 | - |

| 3 | - | 私钥解密获得对称秘钥 |

| 4 | 使用对称秘钥加密请求明文 | - |

| 5 | - | 使用对称秘钥解密请求密文 |

| 6 | - | 使用对称秘钥加密响应明文 |

| 7 | 使用对称秘钥解密响应明文 | - |

使用对称加密+非对称加密的结合,还有秘钥伪造的安全问题。假设客户端请求A网站服务,需要先获取A网站的公钥。如果在网络传输中B网站使用自己的公钥进行伪装替换,客户端错误的把B网站的公钥当做A网站的公钥。那么客户端发送给A网站的信息就可以被B网站窃取。

解决的办法就需要使用 证书。由一个专业的安全机构,给A网站颁发一个证书。证书实际上就是把A网站的公钥使用自己的私钥包装一下。同时这个机构还会和操作系统配合,提前在操作系统中预制自己的公钥。这样通讯中获取到A站点的证书后,使用操作系统提供的安全机构公钥解密得到A站点的公钥,从而解决公钥伪造问题。以上处理方式就是https协议的安全基础。

摘要一个应用场景是公示信息的完整性。下载网站在提供软件下载的时候,一般还会提供一个数字摘要,用来防止流氓软件捆绑。比如下面pypy软件包的摘要信息:

pypy3.9-v3.7.8 sha256:

---------------------

89dd0399a89a04b58c22e9b773747258807996bd5071dbf996a85bf8af432393 pypy3.9-v7.3.8rc1-linux32.tar.bz2

f3f90203afcf7ee359e8c8a871bfaa06d96f926781fd94fb81f471dcd32f7332 pypy3.9-v7.3.8rc1-linux64.tar.bz2

9a5d7217d8173bbdf1c7351b34651fee0596b0bcfe6fe4becae150d4a5469487 pypy3.9-v7.3.8rc1-osx64.tar.bz2

4651d804341046be824af0ca35b7ebbbb6d5cdcef0d4a373891398dba182d010 pypy3.9-v7.3.8rc1-src.tar.bz2

c4db62a854c2cc994d46fac0105a8e3bd4273093b9844c1f7cb69118fae6df72 pypy3.9-v7.3.8rc1-src.zip

ad214e4a44c893dc503e7e0b6f6bdfa7523db80b9d4890523f8ee96339d05fc9 pypy3.9-v7.3.8rc1-win64.zip通过特定的散列算法,对 pypy3.9-v7.3.8rc1-linux32.tar.bz2 计算得到值为 89dd0399a89a04b58c22e9b773747258807996bd5071dbf996a85bf8af432393 的摘要。下载完成后比较一下摘要就知道软件包的完整性。

下面是另外一个摘要算法md5的示例:

➜ ~ echo "123456789" | md5sum

b2cfa4183267af678ea06c7407d4d6d8 -

➜ ~ echo "123456789" | md5sum

b2cfa4183267af678ea06c7407d4d6d8 -

➜ ~ echo "1" | md5sum

b026324c6904b2a9cb4b88d6d61c81d1 -

➜ ~ echo "123456780" | md5sum

9af763c0ffc99c565a6a9460e1a2ca7e -散列函数形成的摘要都具有下面几个特点:

下面是摘要算法的一些应用场景。

因为摘要算法的确定性,所以可以用来进行去重。对于数据是否变更,仅仅需要比较信息的摘要指是否变动:

if data["targets_md5"] != self.route_data.get("targets_md5", None):

do_update()

else:

log.info("update_router_info targets not changed !")

pass系统存储用户密码时,并不记录密码本身,仅记录密码的散列值。这样只有用户自己知道密码的明文。校验密码时,只要输入的密码正确,得到的散列值一定是一样的,表示校验通过。即使系统的数据库不小心产生泄露问题,也不会导致用户的密码泄露。

很多用户习惯使用同一个密码访问所有网站,比如A网站和B网站使用同一个密码,假设网站都是明文存储用户名和密码。A网站是大站点,网络安全处理比较好。但是B网站是小站点,发送了数据库泄露。这样攻击者利用盗取数据中的用户名和密码,从而拿到用户在A网站的重要信息。

md5算中123456789的值固定是b2cfa4183267af678ea06c7407d4d6d8,所以即使使用散列存储,也可以反向推断值为b2cfa4183267af678ea06c7407d4d6d8的密码明文是123456789。这种攻击方法一般称为 彩虹表,就是利用一些常用密码的散列值进行推测密码明文。解决这个问题的方法是 加盐 。加盐是一个通俗说法,利用散列算法的分散特性,在明文中混入一个其它数据,这样得到密文就会产生大的变化。校验的时候只要保证使用相同的盐,就可以确定明文是正确。

明文+盐值 --> 密文

摘要算法还可以用来做服务之间接口的安全认证。比如某个接口的参数如下:

appid:wxd930ea5d5a258f4f

mch_id:10000100

device_info:1000

body: test

nonce_str:ibuaiVcKdpRxkhJA对接口的参数信息进行拼接,形成一个原始的字符串:

stringA="appid=wxd930ea5d5a258f4f&body=test&device_info=1000&mch_id=10000100&nonce_str=ibuaiVcKdpRxkhJA";

结合参数信息和秘钥形成一个摘要签名:

MD5签名方式:

stringSignTemp=stringA+"&key=192006250b4c09247ec02edce69f6a2d" //注:key为商户平台设置的密钥key

sign=MD5(stringSignTemp).toUpperCase()="9A0A8659F005D6984697E2CA0A9CF3B7" //注:MD5签名方式因为秘钥进行双方服务器存放,不进过网络传输。所以每个请求可以通过验证签名确定来源和信息的完整性。

本文我们了解了密码学的一些应用场景和解决问题的目的。目的这个很重要,可以让我们知道 加密,签名,摘要 都在保护什么。加密是保护信息的私密性,签名是保护信息来源真实性,摘要是保护信息的完整性。进而可以根据自己的需求,灵活的应用,比如创建一个自己的授权证书license。

下一节我会介绍一些算法的具体实现,以及如何实现一个license。

本文由哈喽比特于3年以前收录,如有侵权请联系我们。

文章来源:https://mp.weixin.qq.com/s/LFZPDVYhpEeGW9yz4RxRug

京东创始人刘强东和其妻子章泽天最近成为了互联网舆论关注的焦点。有关他们“移民美国”和在美国购买豪宅的传言在互联网上广泛传播。然而,京东官方通过微博发言人发布的消息澄清了这些传言,称这些言论纯属虚假信息和蓄意捏造。

日前,据博主“@超能数码君老周”爆料,国内三大运营商中国移动、中国电信和中国联通预计将集体采购百万台规模的华为Mate60系列手机。

据报道,荷兰半导体设备公司ASML正看到美国对华遏制政策的负面影响。阿斯麦(ASML)CEO彼得·温宁克在一档电视节目中分享了他对中国大陆问题以及该公司面临的出口管制和保护主义的看法。彼得曾在多个场合表达了他对出口管制以及中荷经济关系的担忧。

今年早些时候,抖音悄然上线了一款名为“青桃”的 App,Slogan 为“看见你的热爱”,根据应用介绍可知,“青桃”是一个属于年轻人的兴趣知识视频平台,由抖音官方出品的中长视频关联版本,整体风格有些类似B站。

日前,威马汽车首席数据官梅松林转发了一份“世界各国地区拥车率排行榜”,同时,他发文表示:中国汽车普及率低于非洲国家尼日利亚,每百户家庭仅17户有车。意大利世界排名第一,每十户中九户有车。

近日,一项新的研究发现,维生素 C 和 E 等抗氧化剂会激活一种机制,刺激癌症肿瘤中新血管的生长,帮助它们生长和扩散。

据媒体援引消息人士报道,苹果公司正在测试使用3D打印技术来生产其智能手表的钢质底盘。消息传出后,3D系统一度大涨超10%,不过截至周三收盘,该股涨幅回落至2%以内。

9月2日,坐拥千万粉丝的网红主播“秀才”账号被封禁,在社交媒体平台上引发热议。平台相关负责人表示,“秀才”账号违反平台相关规定,已封禁。据知情人士透露,秀才近期被举报存在违法行为,这可能是他被封禁的部分原因。据悉,“秀才”年龄39岁,是安徽省亳州市蒙城县人,抖音网红,粉丝数量超1200万。他曾被称为“中老年...

9月3日消息,亚马逊的一些股东,包括持有该公司股票的一家养老基金,日前对亚马逊、其创始人贝索斯和其董事会提起诉讼,指控他们在为 Project Kuiper 卫星星座项目购买发射服务时“违反了信义义务”。

据消息,为推广自家应用,苹果现推出了一个名为“Apps by Apple”的网站,展示了苹果为旗下产品(如 iPhone、iPad、Apple Watch、Mac 和 Apple TV)开发的各种应用程序。

特斯拉本周在美国大幅下调Model S和X售价,引发了该公司一些最坚定支持者的不满。知名特斯拉多头、未来基金(Future Fund)管理合伙人加里·布莱克发帖称,降价是一种“短期麻醉剂”,会让潜在客户等待进一步降价。

据外媒9月2日报道,荷兰半导体设备制造商阿斯麦称,尽管荷兰政府颁布的半导体设备出口管制新规9月正式生效,但该公司已获得在2023年底以前向中国运送受限制芯片制造机器的许可。

近日,根据美国证券交易委员会的文件显示,苹果卫星服务提供商 Globalstar 近期向马斯克旗下的 SpaceX 支付 6400 万美元(约 4.65 亿元人民币)。用于在 2023-2025 年期间,发射卫星,进一步扩展苹果 iPhone 系列的 SOS 卫星服务。

据报道,马斯克旗下社交平台𝕏(推特)日前调整了隐私政策,允许 𝕏 使用用户发布的信息来训练其人工智能(AI)模型。新的隐私政策将于 9 月 29 日生效。新政策规定,𝕏可能会使用所收集到的平台信息和公开可用的信息,来帮助训练 𝕏 的机器学习或人工智能模型。

9月2日,荣耀CEO赵明在采访中谈及华为手机回归时表示,替老同事们高兴,觉得手机行业,由于华为的回归,让竞争充满了更多的可能性和更多的魅力,对行业来说也是件好事。

《自然》30日发表的一篇论文报道了一个名为Swift的人工智能(AI)系统,该系统驾驶无人机的能力可在真实世界中一对一冠军赛里战胜人类对手。

近日,非营利组织纽约真菌学会(NYMS)发出警告,表示亚马逊为代表的电商平台上,充斥着各种AI生成的蘑菇觅食科普书籍,其中存在诸多错误。

社交媒体平台𝕏(原推特)新隐私政策提到:“在您同意的情况下,我们可能出于安全、安保和身份识别目的收集和使用您的生物识别信息。”

2023年德国柏林消费电子展上,各大企业都带来了最新的理念和产品,而高端化、本土化的中国产品正在不断吸引欧洲等国际市场的目光。

罗永浩日前在直播中吐槽苹果即将推出的 iPhone 新品,具体内容为:“以我对我‘子公司’的了解,我认为 iPhone 15 跟 iPhone 14 不会有什么区别的,除了序(列)号变了,这个‘不要脸’的东西,这个‘臭厨子’。